脱・10年前のセキュリティ「自社を守るための5つの強化ステップ」

2022/03/24

世界的に見るとランサムウェアの被害は拡大傾向にある。

ソフォスのランサムウェアの調査(2020年度)によると、調査対象企業のうち37%が攻撃を受けており、身代金の平均額は17万ドル(約1875万円)に上る。さらに被害から復旧までにかかる費用の平均総額は185万ドル(約2億350万円)という。

こうした中、企業はどれだけ対策ができているのだろうか。サイバーセキュリティ対策のスペシャリストであるソフォスの杉浦一洋氏と、ラックの内田法道氏が、企業が抱える根本的な課題に切り込む。

* 国内における脅威のトレンド~急増するランサムウェアの被害

被害が深刻化している状況は、ラックに寄せられた国内インシデントの状況を見ても明らかだ。

同社の緊急事故対応サービス「サイバー119」への入電状況を見ると、この2年間で相談件数が急激に増えているという。

ラック サイバーセキュリティサービス統括部の内田法道氏は、

「年平均300件程度だった相談が、この2年間で400件以上に増えました。2020年は Emotet による相談が多かったですが、2021年からはランサムウェアが急増しており、今後はますますエンドポイントや端末がらみのセキュリティ対策を重視する必要があると考えています」と語る。

昨今エンドポイントが狙われる背景にはコロナ禍の影響もあるという。

内田氏は続けて「当初はリモートワークのために多くの企業が急いでVPNやVDIを立ち上げ、その設定にミスがあり侵入されるといったケースが多かったです。業種業態で違いはありませんが、攻撃者側もよく調べており、放置されたままの脆弱性が突かれ、ランサムウェアの被害が広がっています」と語る。

現状、攻撃者はどこか特定の企業を狙うというよりも、手当たり次第にあらゆる企業に攻撃をしかけ、脆弱性のある企業が被害に遭うといったケースが多いようだ。この状況について、ソフォス セールスエンジニアリング本部 副本部長 兼 シニアセールスエンジニアの杉浦一洋氏は、

「たまたま泥棒が玄関の鍵がかかっていない家を見つけて、そこに侵入されて被害にあっているようなイメージです」と喩える。

このような状況の中、企業はどのような対策をとれば良いのだろうか。

企業のセキュリティ対策の現状の課題を整理しつつ、対策のポイントについて両者が語った。

* 中小企業のセキュリティレベルは10年ぐらい前の古い基準のまま

そもそも企業のセキュリティ対策は、どの程度進んでいるのだろうか。

杉浦氏は、「企業はセキュリティ対策に取り組んではいますが、昨今はサイバー攻撃も日々進化しており、対策方法が時代に追い付いていない実情があります。実は、現在中小企業などが講じているセキュリティ対策のほとんどは、10年ぐらい前の古いセキュリティ基準によって実施されています」と懸念を示す。

そうした古い土台の上に、泥棒に入られないよう門や家屋を増改築するため、余計にコストがかかり、さらに対策も不十分で中途半端のままになってしまうわけだ。

杉浦氏は「したがって、今の時代の脅威に合わせた新しい土台で、これまで対策できていないことを整理し、対策をアップデートしていく必要があるでしょう」と強調する。

企業が10年前のままのセキュリティ基準で、考え方が時代に追い付いていないという指摘に対して、内田も深く同意する。

「10年前というと、セキュリティ対策はファイアウォールやアンチウイルスが中心でした。そのあと年金機構の情報流出事案が発生し、少し皆さんの意識が変わりましたが、中小・中堅企業のセキュリティ対策は、当時とあまり変わっていません」(内田氏)

たとえば、ファイアウォールが、統合脅威管理のUTM(Unified Threat Management)に進化しても、実はファイアウォールのライセンスしか入っていないことも多いという。せっかく良いツールを導入しても、本来の機能を発揮できていないというわけだ。

エンドポイントの監視を行い、サイバー攻撃を発見する「EDR」(Endpoint Detection and Response)も同様で、アンチウイルスの機能しか使われていないことも散見される。もちろん、大企業ではEDRのニーズが伸びているが、セキュリティ対策が手薄なところで、無差別に狙われる中小レベルの企業が特に危ないのだ。

* なぜ国内の中小企業は、セキュリティ対策の成果がでないのか

深刻化する攻撃を受け、セキュリティ対策を強化する企業は増えているが、なぜ成果に結びついている企業が少ないのだろうか。特に中小企業の場合は、セキュリティ対策をしていても、それが手薄だったり、継続性がないということも原因にあるようだ。その背景には、「ベンダー側も課題解決にしっかり向き合っておらず、それゆえに目に見える成果につながらない」と自戒を込めて話すのは杉浦氏だ。

「実際に経産省が公開しているサイバーセキュリティ経営ガイドラインに沿う形で対策を実行しても、なかなか中小企業では腹落ちしないようです。

『なぜ、そこまでセキュリティ対策をしなければいけないのか』という声も聞かれます」(杉浦氏)

そういった意味では、まだベンダー側もサイバー攻撃の脅威に対する認識を啓発できていないというわけだ。

一方、内田氏は「最近ではEDRにしても手頃な製品が登場しているため、中小企業でもコストの負担を低く抑えることができます。10年前のセキュリティレベルを見直して、もう一度最新の脅威について認識してもらい、意識改革をひと押しすることが、我々のようなセキュリティに携わる企業の責務と考えています」と語る。

実際にセキュリティ対策ツール導入前に、パッチを当てるだけで、攻撃を未然に防げたケースも多い。

これらにはコストは一切かからない。ちゃんと自社システムを定期的にメンテナンスすれば良いわけだ。

※ セキュリティホールが見つかった場合は、ソフトメーカーがそのセキュリティホールを修正する(ふさぐ)プログラムを配布します。

その修正プログラムのことを"パッチ"といい、修正プログラムを実行してソフトウェアの不具合を修復することを"パッチを当てる"

(アップデートともいう)といいます。

杉浦氏は、「自分の家の鍵が壊れたら誰でも修理します。そのレベルで防げるセキュリティ事故が国内で多発しています。VPNから侵入された件も、以前からセキュリティベンダーがパッチを当てるように注意を促していましたし、IPAもJCERTも勧告していたのですが、その声がユーザーに届きませんでした。ですから我々のメッセージが届くように愚直にアプローチしていかないと、なかなか成果につながらないかもしれません」と話す。

「外部脅威のほとんどはインターネット経由で来るので、ウイルス対策ソフトやUTMなどを導入することが第1の防波堤になります。

また、AI や サンドボックス機能 を第1の防波堤に追加して封じ込めることも必要でしょう。

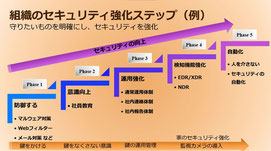

第2フェーズは社員の意識向上です。とにかく10年前の古い考えではいけないということを認識してもらいましょう」とアドバイスする。

ただし、すべてを新しく刷新すると、今度は運用が回らず、現場の負担も増えてしまう。そこで第3フェーズとして運用体制の強化や、社内の連絡・報告体制などを整備し、バランスを取りながら対策を打つことが肝要だ。次の第4フェーズでは、脅威を常に監視し、その兆候が見えたら迅速にブロックする体機能を強化する。たとえば、ソフォスのような老舗アンチウイルスベンダーでは、蓄積されたナレッジを生かし、現状に即したサービスをタイムリーに提供している。そして最後にセキュリティの自動化という第5フェーズに移行するという流れだ。

* まず何から?セキュリティ対策強化のステップ

では、その上でセキュリティ担当者はどうすべきなのか。

セキュリティ対策として「人で対応できること」、「ツールやサービス導入で対処できること」に分けて考えることがポイントになるという。

まずはユーザー側で「何が大切なものなのか」「何を守るべきなのか」という点を十分に理解する必要がある。

そのために自社のリソースを把握できる資産管理が求められる。

「資産管理は、大企業のように多くのリソースを持たない中小企業であれば、すぐにでも実施できるセキュリティ対策の基本です。防犯対策として、家の窓が何個設置されているのか、家のどこに金目のものがあるか、といったことを調べていくのと同じことです。守るべきものが分かったら、それを中心に守っていけば良いのです」(杉浦氏) その上で杉浦氏は組織のセキュリティを強化するための5ステップを示した。

* セキュリティ対策に関する経営トップの意識改革もポイントになる?

第5フェーズのポイントは、セキュリティに対する意識も関連している。

これは人が絡む問題だ。

残念ながら人の意識が変わるポイントの1つは、実際に現場で何か困りごと、すなわちインシデントが発生した時である。

これまでの経験から内田氏は「インシデントは起きないに越したことはありません。しかし万一そういった事象が起きたとき、できるだけ軽度な状況で気づいてもらいたいです。従来のように家の鍵をかけたままで放置せず、セキュリティのメンテナンスと同時に毎年の監査も実施しましょう。中小企業の場合は、知らない間に自動的に機能をアップデートしてくれるクラウド系のセキュリティサービスが向いているかもしれません」と語る。

その上で、なぜ対策をやるべきなのか、といったマインドセットも経営トップに求められる。

それは、「セキュリティ対策ツールやサービスは、利益を生み出すものではない」という根強い意識もあり、なかなか積極的な導入に踏み切らない経営陣もいるからだ。

「たとえば、EDRを導入するとき、企業のセキュリティ担当は、その理由を稟議書にちゃんと書けるでしょうか。

うまくプレゼンできないから、なかなか経営トップに理解してもらえず、普及しないという側面もあるでしょう。

セキュリティ対策の必要性を理路整然と説明してもらうために、我々ベンダーも努力していかねばなりません」と杉浦氏。

これに対して、内田氏は

「中小企業のトップに理解してもらえないのは、セキュリティ業界では新しい製品や機能に専用の用語をつけてしまうという点もあるかもしれません。たとえば、EDRと言わないで進化したウイルス対策ソフトとか、UTMも進化版のファイアウォールというような経営陣に馴染みのある言葉を使って説明した方が稟議が通りやすいでしょう」と提案する。

先ほどのように第5ステップでは、ツールやサービスを一度導入すれば、当事者が意識しなくても機能が持続的にアップデートされ、新たな脅威に対処してくれるものを選びたい。セキュリティ対策は、企業の規模感によってもアプローチは違うだろうが、特に中小企業の場合はセキュリティ意識が薄い傾向がある。

その意識改革も含めて、全体的な底上げが必要になるだろう。

※ メール・BLOG の転送厳禁です!! よろしくお願いします。

コメントをお書きください